सक्रिय निर्देशिका एकीकरण सिंहावलोकन

ऑन-प्रिमाइसेस CAMServer Enterprise सक्रिय निर्देशिका के साथ जुड़कर आईडी प्रमाणीकरण को बहुत आसान बनाता है। निम्नलिखित चीज़ें संभव हैं:

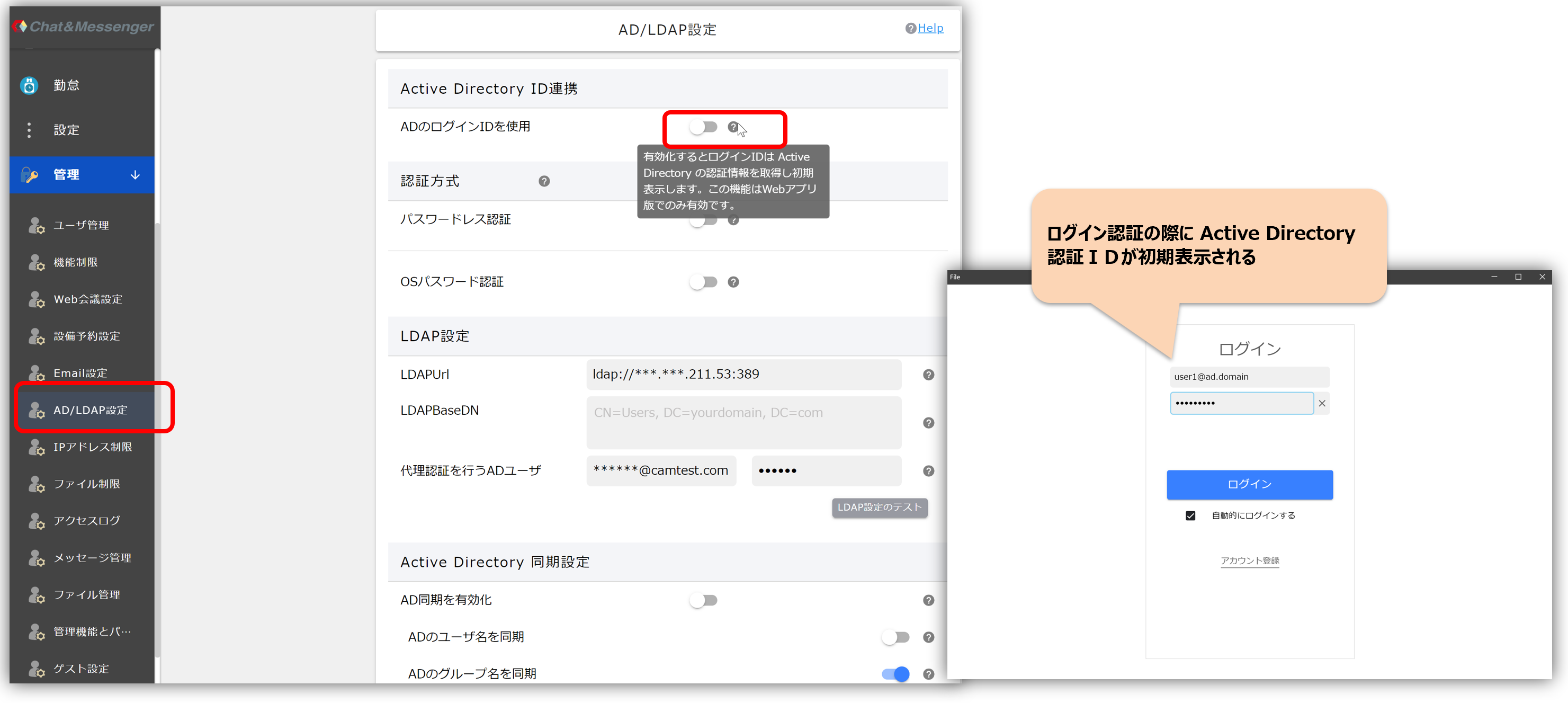

- वेब ऐप संस्करणयदि आप उपयोग करते हैं, तो सक्रिय निर्देशिका प्रमाणीकरण आईडी प्रारंभ में लॉगिन प्रमाणीकरण के दौरान प्रदर्शित की जाएगी।

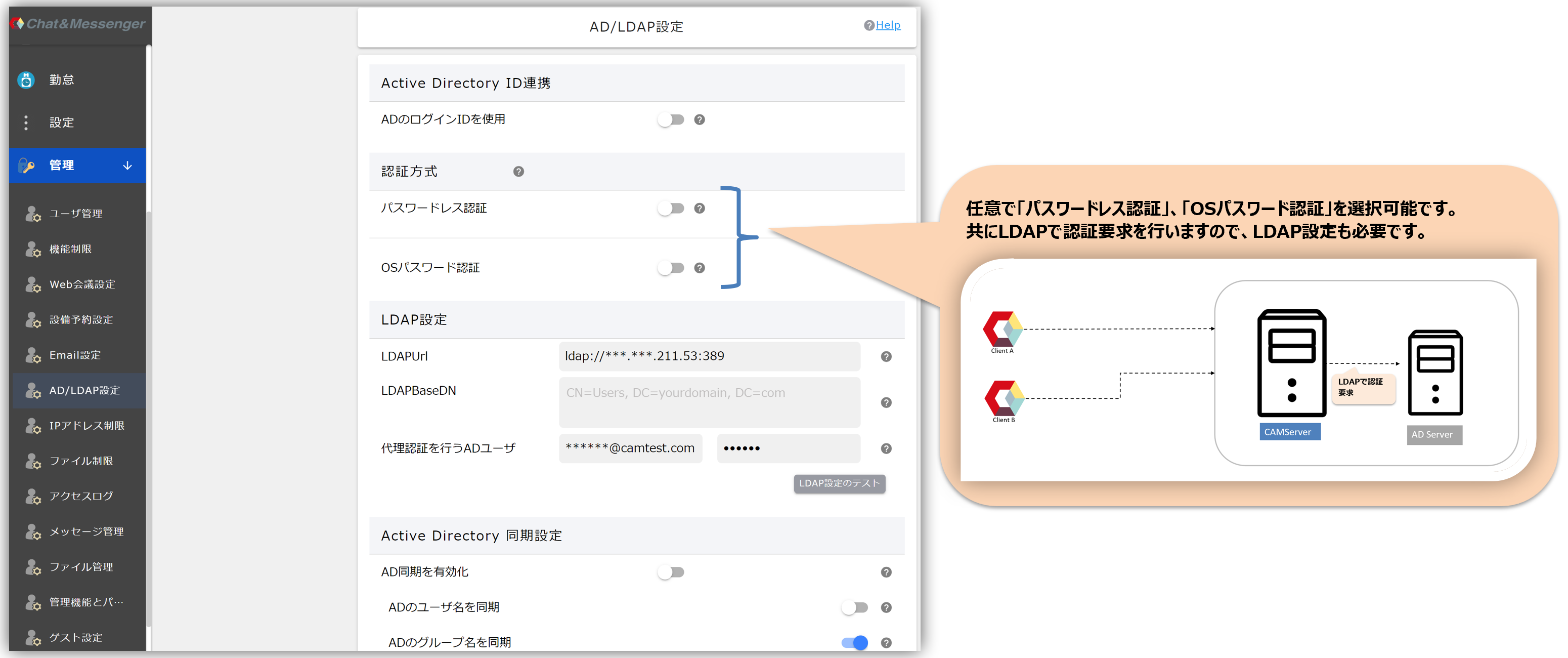

- आईडी प्रमाणीकरण में, पासवर्ड रहित प्रमाणीकरण और ओएस पासवर्ड प्रमाणीकरण अब संभव है।

- आईडी प्रमाणीकरण सफल है या नहीं यह निर्धारित करने के लिए CAMServer सक्रिय निर्देशिका के LDAP प्रोटोकॉल का उपयोग करता है।

सक्रिय निर्देशिका आईडी लिंकेज

जब सक्रिय निर्देशिका आईडी लिंकेज सक्षम किया जाता है, तो यदि उपयोगकर्ता को सक्रिय निर्देशिका के साथ प्रमाणित किया गया है तो एक लॉगिन आईडी स्वचालित रूप से सेट हो जाएगी।

प्रमाणन विधि

सक्रिय निर्देशिका आईडी लिंकेज सक्षम करने के बाद, आप वैकल्पिक रूप से "पासवर्ड रहित प्रमाणीकरण" या "ओएस पासवर्ड प्रमाणीकरण" का चयन कर सकते हैं।

पासवर्ड रहित प्रमाणीकरण

एडी लॉग इन होने पर जो जानकारी प्राप्त की जा सकती है, उसे एन्क्रिप्ट किया जाता है और प्रमाणीकरण टोकन के रूप में उपयोग किया जाता है, जिससे पासवर्ड के बिना सेवा लॉगिन की अनुमति मिलती है।इस सेटिंग को सक्षम करने से पहले, आपको "प्रॉक्सी प्रमाणीकरण के लिए एडी उपयोगकर्ता" और "एलडीएपी सेटिंग्स का परीक्षण करें" सेट करना होगा।

・यदि आप इस सेटिंग को सक्षम करते हैं, तो आप केवल वेब ऐप संस्करण तक ही पहुंच पाएंगे।

・設定ミスがあると誰もログイン出来なくなりますが、CAMServer/boot.ini ファイルに cam.disableADPasswordless=true を設定し、CAMServer を起動すると「パスワードレス認証」の設定を無効化できます。無効化して起動後、各種設定を見直し必ず「LDAP設定のテスト」を実施後に「パスワードレス認証」を有効化してください。有効化後は cam.disableADPasswordless をcam.ini ファイルから消してから、CAMServer を再起動してください。

ओएस पासवर्ड प्रमाणीकरण

उपयोगकर्ता प्रमाणीकरण OS पासवर्ड का उपयोग करके किया जाता है।

ユーザを新規登録の際は仮の適当なパスワードを設定し登録してください。「OSパスワード認証」が成功したら認証OKとし、C&M上の登録パスワードも上書きします。

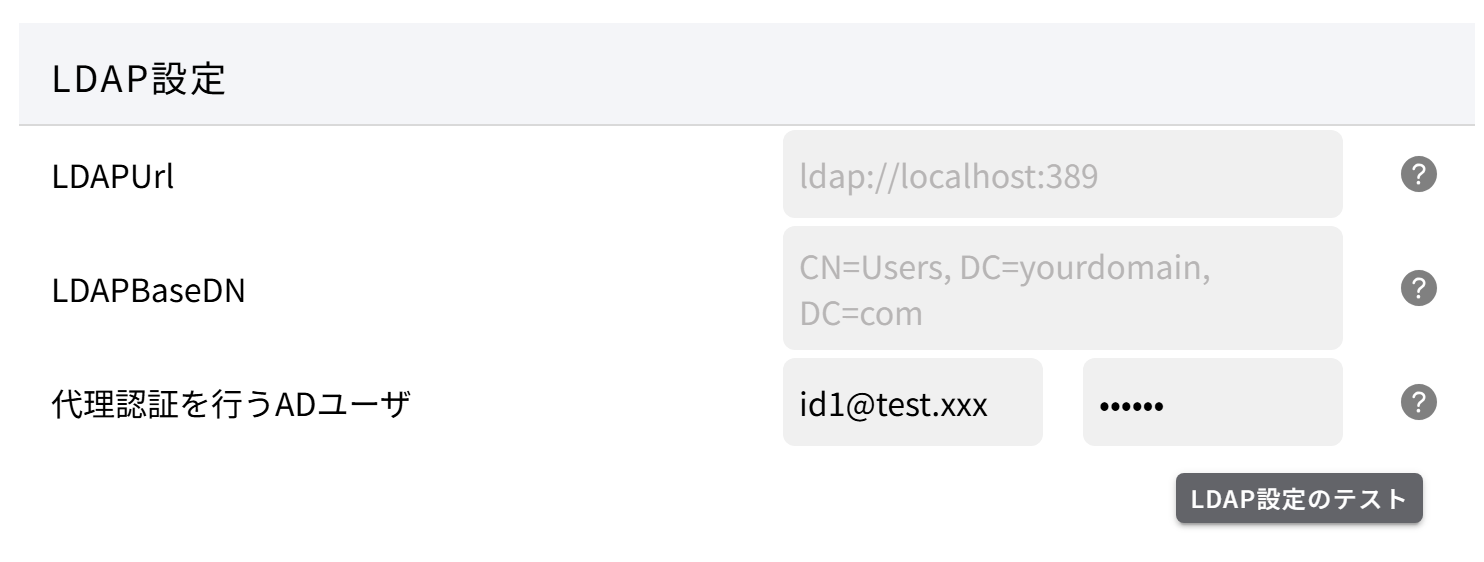

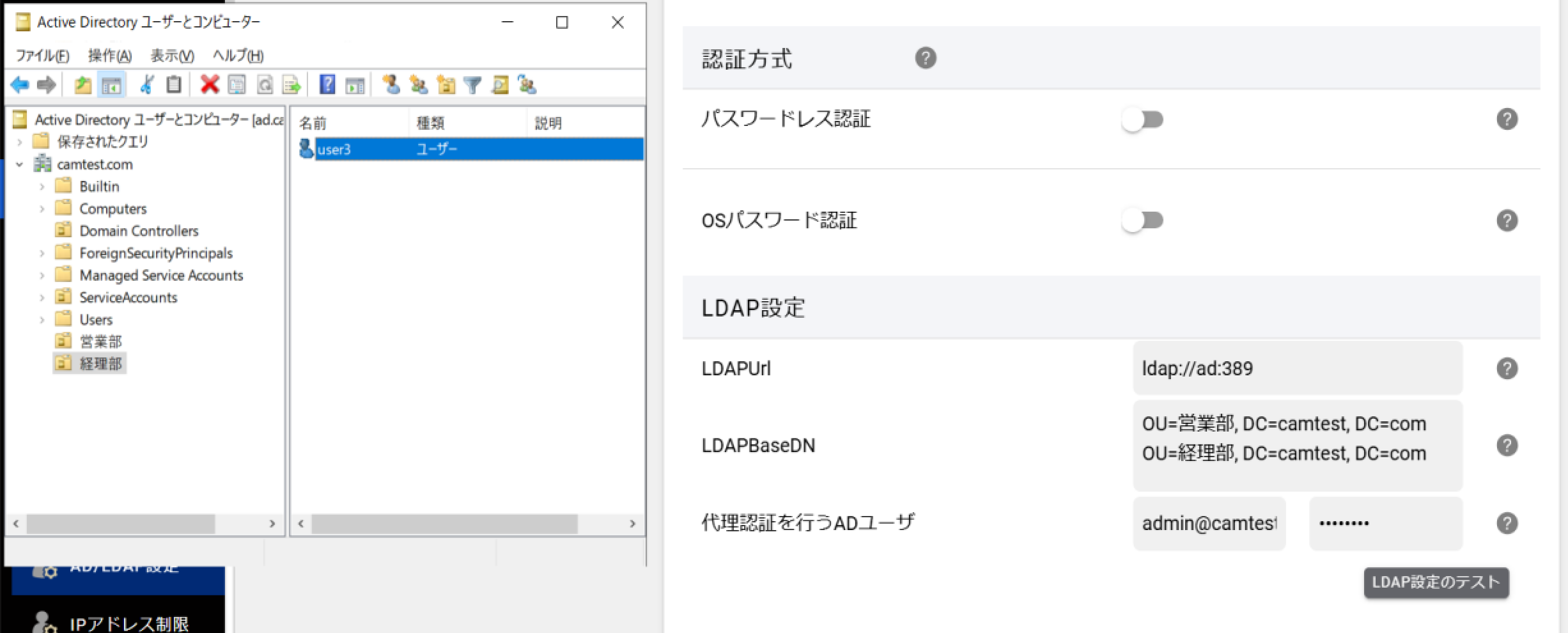

एलडीएपी सेटिंग्स

LDAPRl

यह ldap का उपयोग करके सक्रिय निर्देशिका सर्वर को खोजने के लिए URL है। आवश्यकतानुसार LDAPURl में पता और पोर्ट निर्दिष्ट करें। यदि रिक्त है ldap://localhost:389 इसके साथ पहुंचें। एलडीएपी के लिए 389 पोर्ट डिफ़ॉल्ट है।

एलडीएपीबेसडीएन

LDAPBaseDNは、LDAP サーバのオブジェクトツリー上で、ユーザーを検索する開始位置を指定する値です。改行区切りで複数指定できます。

未指定の場合

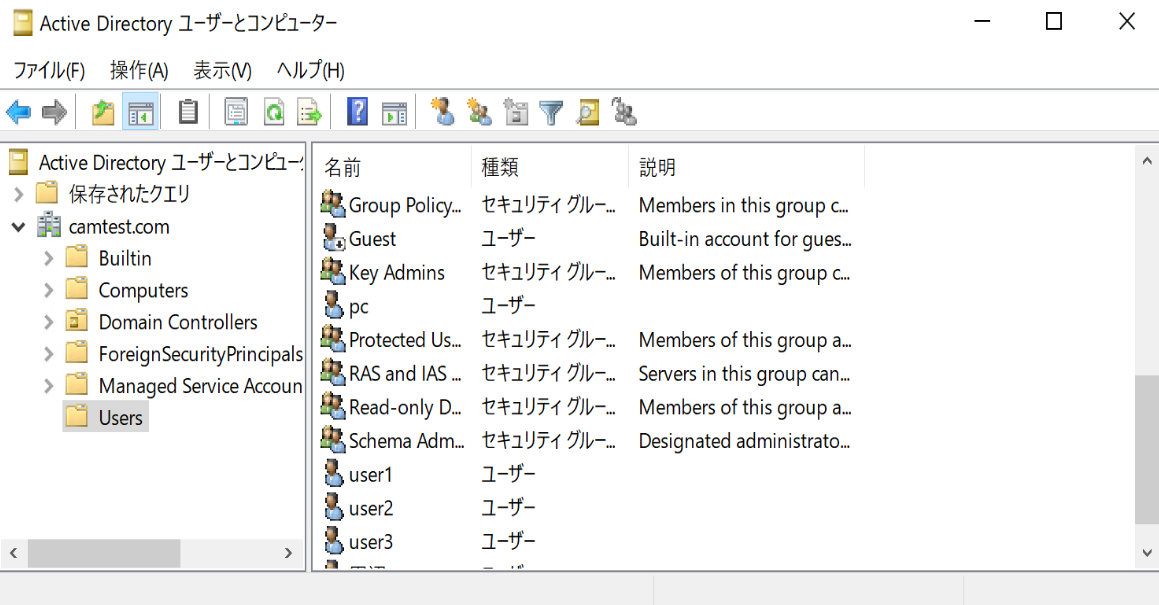

未指定の場合、ユーザーIDのドメインからドメインルートの BaseDN を自動生成し、ドメイン全体を検索します。例えば、user1@camtest.com と言うユーザを検索する場合の LDAPBaseDN は「DC=camtest, DC=com」となります。

指定した場合

組織単位(OU)にユーザが配置されている場合は、個別に BaseDN を指定する事で検索対象を絞り込む運用が可能です。下図では、営業部、経理部の組織単位(OU)を検索対象とする設定です。

प्रत्यायोजित प्रमाणीकरण के लिए AD उपयोगकर्ताओं और LDAP सेटिंग्स का परीक्षण

Windows統合認証でのSSOやパスワードレス認証を行う場合は、代理認証を行うADユーザを設定し「LDAP設定のテスト」を実施してください。

उपरोक्त प्रमाणीकरण प्रक्रिया में, प्रॉक्सी प्रमाणीकरण करने वाला AD उपयोगकर्ता यह सत्यापित करने के लिए एक आंतरिक LDAP खोज करता है कि क्या यह एक वैध AD उपयोगकर्ता है।

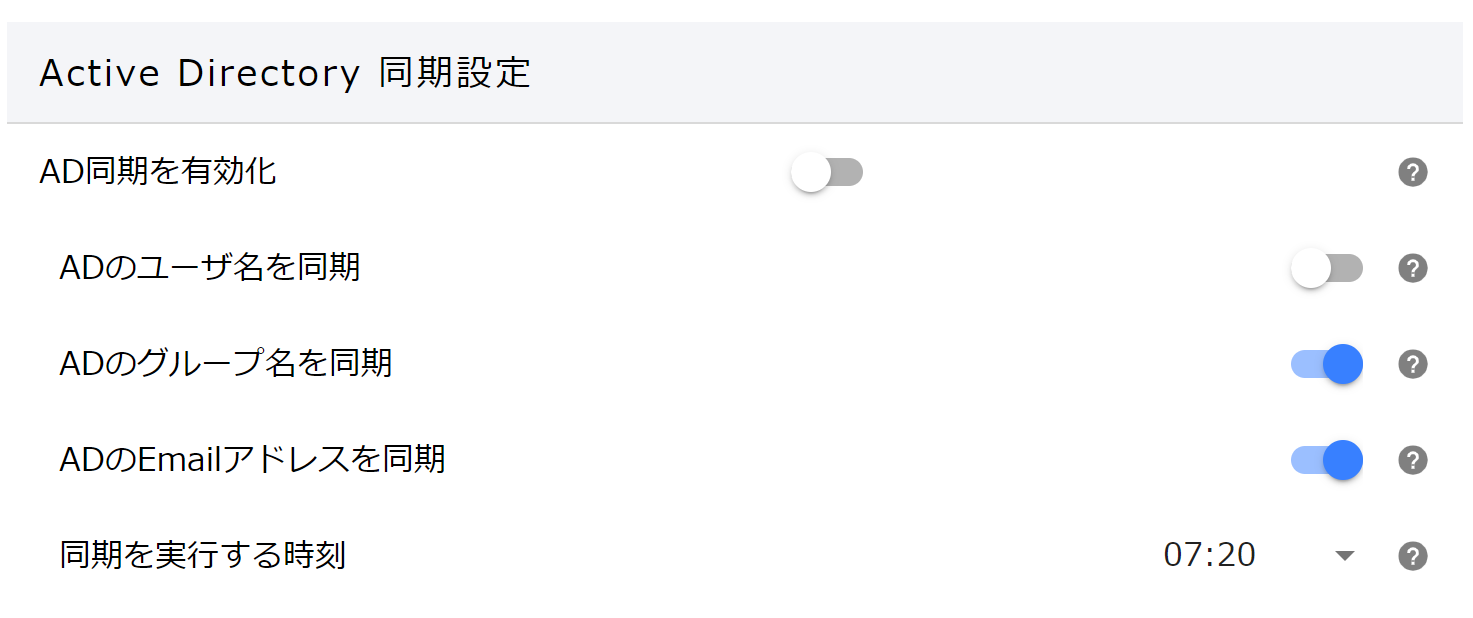

सक्रिय निर्देशिका सिंक्रनाइज़ेशन सेटिंग्स

जब सक्रिय निर्देशिका सिंक्रनाइज़ेशन सेटिंग्स सक्षम हो जाती हैं, तो निर्दिष्ट समय पर सक्रिय निर्देशिका से जानकारी पुनर्प्राप्त की जाएगी और चैट और मैसेंजर में उपयोगकर्ता जानकारी अपडेट की जाएगी।

अद्यतन की जाने वाली जानकारी नीचे है।

- उपयोगकर्ता नाम...एडी डिस्प्लेनाम विशेषता

- समूह का नाम...एडी विभाग विशेषता

- ईमेल・・・AD ईमेल विशेषता

सामान्य प्रश्न

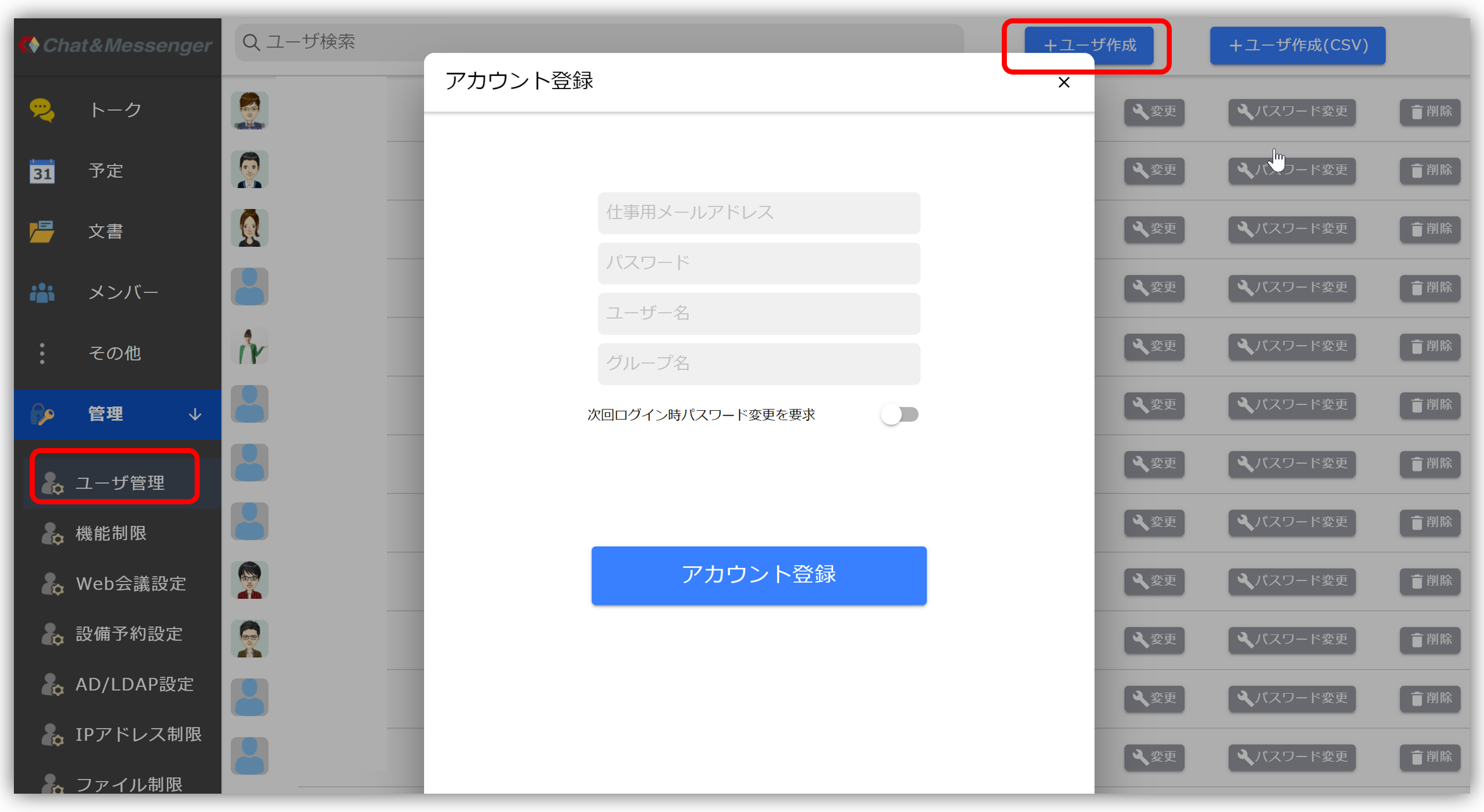

क्या मैं ऐसा उपयोगकर्ता बना सकता हूँ जो सक्रिय निर्देशिका में मौजूद नहीं है?

यदि आप प्रमाणीकरण विधि के रूप में "पासवर्ड रहित" का चयन नहीं करते हैं, तो आप चैट और मैसेंजर उपयोगकर्ता प्रबंधन स्क्रीन पर एक खाता बना सकते हैं और लॉग इन कर सकते हैं, भले ही उपयोगकर्ता सक्रिय निर्देशिका में मौजूद न हो।

क्या मैं उपयोगकर्ता जोड़ने को स्वचालित करने के लिए सक्रिय निर्देशिका के साथ सिंक्रनाइज़ कर सकता हूँ?

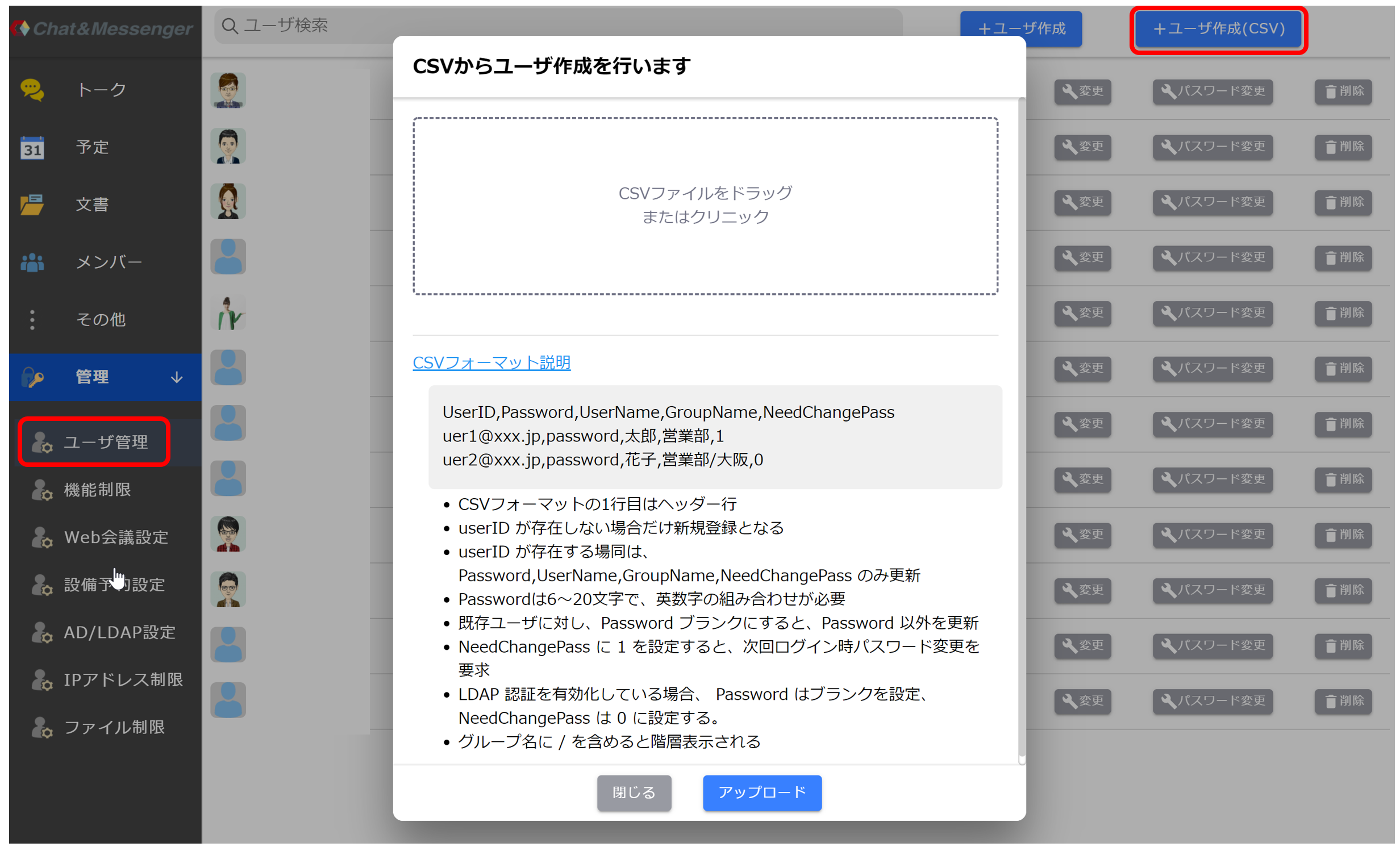

वर्तमान में, चैट और मैसेंजर सक्रिय निर्देशिका उपयोगकर्ताओं के आधार पर स्वचालित रूप से उपयोगकर्ताओं को जोड़ता या हटाता नहीं है। इसलिए, भले ही सक्रिय निर्देशिका लिंकेज सक्षम हो, व्यवस्थापक को प्रबंधन स्क्रीन पर उपयोगकर्ता पंजीकरण स्क्रीन का उपयोग करके या सीएसवी अपलोड करके चैट और मैसेंजर उपयोगकर्ता बनाना होगा।

|  *सीएसवी अपलोड केवल चैट और मैसेंजर उपयोगकर्ताओं को जोड़ता/बदलता है और उन्हें हटाता नहीं है। कृपया प्रबंधन स्क्रीन से एक समय में एक आइटम हटाएं। |

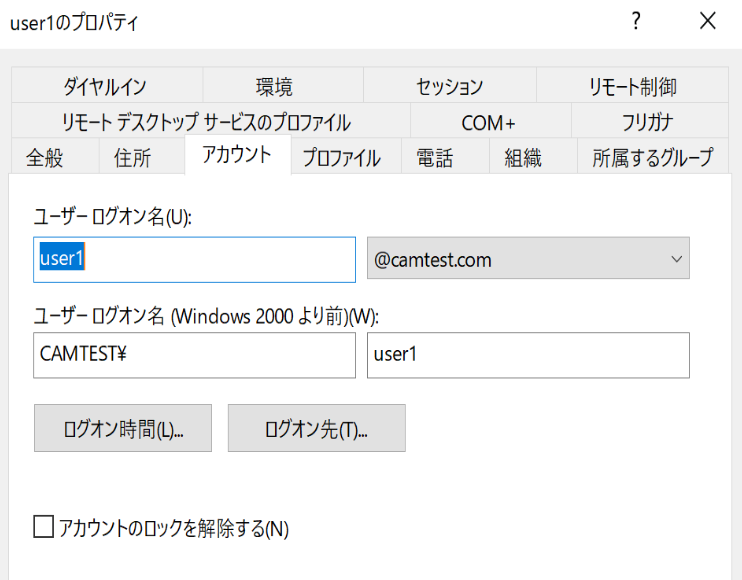

मैं सक्रिय निर्देशिका उपयोगकर्ताओं की एक सूची प्राप्त करना चाहता हूं और एक सीएसवी बनाना चाहता हूं।

आप PowerShell के Get-ADUser का उपयोग करके सक्रिय निर्देशिका उपयोगकर्ताओं की सूची प्राप्त कर सकते हैं। इस सूची का उपयोक्ताप्रिंसिपलनाम कृपया चैट और मैसेंजर पर यूजर आईडी (कार्य ईमेल पता) का उपयोग करके एक सीएसवी फ़ाइल बनाएं।

> Get-ADUser -Filter {objectClass -eq "user"} -Properties info

DistinguishedName : CN=user1,CN=Users,DC=***,DC=com

GivenName : ユーザ1

Name : user1

ObjectClass : user

ObjectGUID : bf84cdab-2c21-44cf-aaca-afe493d97f2a

SamAccountName : user1

SID : S-1-5-21-3698402442-2374923176-*****-1104

Surname : ユーザ1

UserPrincipalName : user1@***.com

DistinguishedName : CN=user2,CN=Users,DC=***,DC=com

GivenName : user2

Name : user2

ObjectClass : user

ObjectGUID : 482450a4-482a-40ac-b89b-434605f45571

SamAccountName : user2

SID : S-1-5-21-3698402442-2374923176-*****-1105

Surname : テスト

UserPrincipalName : user2@***.com

# AD users のリストを CSVで出力

> $users = Get-ADUser -Filter {objectClass -eq "user"} -Properties UserPrincipalName, GivenName

> $selectedUsers = $users | Select-Object UserPrincipalName, GivenName

> $selectedUsers | Export-Csv -Path "C:\path\to\output\users.csv" -NoTypeInformation